Symantec zidentyfikował grupę chińskich hakerów do wynajęcia

17 września 2013, 18:04Specjaliści Symanteka, po przeanalizowaniu dowodów z ataku na firmę Bit9, zidentyfikowali bardzo zaawansowaną grupę chińskich hakerów. Eksperci opublikowali raport pod tytułem Hidden Lynx: Professional Hackers for Hire

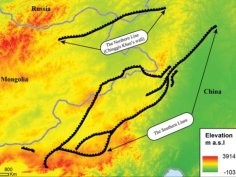

Północna linia Wielkiego Muru Chińskiego nie służyła obronie, a nadzorowaniu ludności cywilnej

9 czerwca 2020, 11:04Najbardziej na północ wysunięty odcinek Wielkiego Muru, zwany czasem „Murem Czyngis Chana” nie miał na celu obrony przed armiami mongolskiego zdobywcy. Izraelsko-amerykański zespół naukowy, który dokonał pierwszego szczegółowego mapowania tego fragmentu muru, stwierdził, że służył on raczej monitorowaniu ruchu ludności cywilnej.

BLADE na ataki

7 października 2010, 11:29Na Georgia Institute of Technology powstało oprogramowanie BLADE, które chroni przed infekcjami dokonywanymi za pomocą coraz popularniejszej techniki "drive-by downloads". Technika ta, ogólnie mówiąc, polega na wgraniu na komputer ofiary, bez jej wiedzy i zgody, szkodliwego oprogramowania.

Zespół stresu pourazowego z Mezopotamii

26 stycznia 2015, 11:30Analizując tłumaczenia tekstów z Mezopotamii, naukowcy natrafili na dowody zespołu stresu pourazowego z czasów X dynastii, zwanej również asyryjską (1300-606 p.n.e.). Wg specjalistów, świadectwa żołnierzy nawiedzanych przez duchy, z którymi zmierzyli się w bitwie, pasują do współczesnej diagnozy PTSD. Stąd wniosek, że PTSD (od ang. posttraumatic stress disorder) jest zapewne tak samo stare, jak ludzka cywilizacja.

Badania genetyczne Scytów pokazują możliwe przyczyny ich rozkwitu i upadku

29 marca 2021, 11:41Scytowie cieszą się obecnie statusem niemalże legendarnym. Zapracowali nań licznymi konfliktami i interakcjami z sąsiadującymi cywilizacjami. Sami nie stworzyli jednorodnej kultury, nie pozostawili żadnych źródeł pisanych, a to, co o nich wiemy, pochodzi od wielkich cywilizacji, z którymi mieli kontakt: Asyryjczyków, Greków, Rzymian, Persów czy Chińczyków.

Skąd się wziął król Artur i dlaczego jest tak popularny?

3 lutego 2017, 10:39Opowieść o królu Arturze i rycerzach Okrągłego Stołu to jedna z najbardziej znanych i popularnych legend ludzkości. Trudno byłoby znaleźć kogoś, kto nie zetknął się z filmem, grą, książką czy innym sposobem opowiedzenia historii króla, szlachetnych rycerzy, czarnoksiężnika Merlina czy miecza tkwiącego w kamieniu

Dowody sugerują, że w VII wieku ważnym ośrodkiem kultury Moche rządziła kobieta

27 września 2024, 09:02Archeolodzy i konserwatorzy pracujący na peruwiańskim stanowisku Pañamarca, gdzie w przeszłości istniał jeden z ośrodków kultury Mochica (Moche) odkryli pokój tronowy z kolumnami, a wewnątrz niego dowody, że był on używany przez kobietę, która była miejscowym przywódcą. Pañamarca to wysunięte najbardziej na południe monumentalne centrum kultury Moche, która istniała w północnym Peru w latach 350–850. Kultura ta znana jest z grobowców elity, dzieł sztuki, wielkiej architektury, pięknych artefaktów i malarstwa ściennego.

Zakończył się wyścig Urban Challenge

6 listopada 2007, 14:03Pierwszy w historii wyścig Urban Challegne wygrał samochód Boss. W pełni autonomiczny SUV przejechał niemal 90 kilometrów po miejskich i podmiejskich ulicach, na których trwał normalny ruch.

Szczątki napoleońskiego generała odnalezione w Smoleńsku

29 sierpnia 2019, 11:00Wiele wskazuje na to, że po ponad 200 latach udało się zlokalizować szczątki Charlesa-Étienne'a Gudina, generała z czasów rewolucji francuskiej i wojen napoleońskich. Gudin został trafiony kulą armatnią w czasie bitwy pod Górą Walutyną w 1812 roku. Amputowano mu nogę, ale i tak zmarł po 3 dniach wskutek gangreny. W lipcu archeolodzy odkryli jednonogi szkielet. Badania DNA mają potwierdzić, czy to rzeczywiście generał.

Bitwy o internet ciąg dalszy

11 maja 2010, 12:05W Stanach Zjednoczonych rozpoczęła się kolejna potyczka bitwy o internet i wywiązanie się prezydenckiej administracji ze złożonej przez Obamę w czasie kampanii wyborczej obietnicy upowszechnienia dostępu do szerokopasmowej sieci.